Blogs.

Lees onze blogs voor de laatste cyber security updates.

Microsoft Teams Chat: de groeiende phishing-dreiging en hoe je organisatie beschermt

Inleiding Halverwege september ontving ons Security Operations Centre (SOC) een...

Productie en cybersecurity: wat zijn de uitdagingen?

Productiebedrijven vormen de basis van de wereldwijde economie. Meerdere...

Cybersecurity bij bedrijven: Hoe mkb’ers zichzelf kunnen beschermen

In dit artikel vind je een overzicht van eenvoudige strategieën om de...

De vijf grootste cyberdreigingen voor bedrijven

De digitale dreiging tegen Nederland is groot en divers, en neemt toe, stelt de...

Cybersecurity en AI binnen bedrijven: risico’s en aanbevelingen

Het gebruik van kunstmatige intelligentie (AI), en dan vooral machine learning...

ISO 27001-certificering: hoe je aan de eisen voldoet

ISO 27001 staat voor ISO/IEC 27001 en is een internationaal erkende standaard...

De belangrijkste cyberdreigingen voor fabrikanten in 2025

Cyberaanvallen kunnen grote gevolgen hebben voor fabrikanten. Ze verstoren...

Cybersecurity & AI: AI als aanvalstool en de impact van dual-use van AI bij cybersecurity

Door de opkomst van nieuwe technologieën verandert het criminele gebruik van...

Boek een demo.

Herstel van 8Base-ransomware: Encryptiesleutel achterhalen en bestanden herstellen

Het Eye Security Incident Response-team hielp onlangs bij het onderzoek naar...

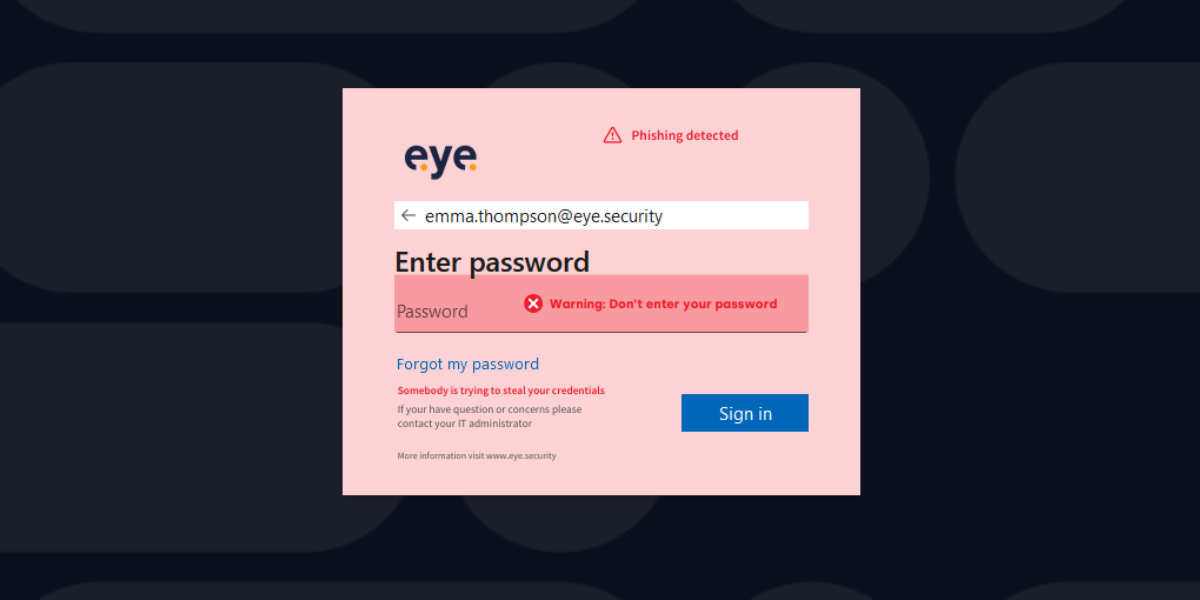

Microsoft 365 inloggegevens gestolen? Bescherm jezelf met onze gratis anti-phishing tool

Credential phishing is een constante dreiging. En Microsoft 365? Een...

Onderzoek naar 8Base-ransomware levert verrassende inzichten op

Vrijwel iedere inzet van het Eye Security Incident Response-team levert nieuwe...

Anne Postma

Anne Postma