Managed Extended Detection and Response (MXDR).

Minimieren Sie die Auswirkungen von Cyber-Bedrohungen durch MXDR — Sicherheit 24/7.

Warum sich Unternehmen für unsere MXDR-Lösung entscheiden

Geschützt in wenigen Stunden.

- Durchschnittlich 2 Stunden Integrationszeit

- Technologieunabhängiger Ansatz

- Onboarding in einem Klick

24/7 Security Team.

- Endpoint (EDR/CDR) UND Cloud Monitoring

- 4 Stunden Expert Incident Response auf Vorfälle inklusive

- Keine Call-Center oder Ticketing-Wartezeiten

Dienstleistungen mit Mehrwert.

- Threat Hunting

- Beratung zur Cyber-Resilienz

- Keine Bearbeitungsgebühren oder weiteren Kosten

Die Herausforderung.

Potenzielle Gefahren werden nicht erkannt – das ermöglicht Cyberangriffe.

Internen IT-Abteilungen fehlt es oft an Ressourcen oder Fachwissen zur eigenen Verwaltung der Cybersicherheit.

IT-Sicherheitslösungen sind sehr komplex. Die Implementierung und Wartung erfordert spezifisches Know-How und Ressourcen.

Organisationen können kaum mit einer Bedrohungslandschaft Schritt halten, die sich ständig weiterentwickelt.

Die Lösung.

Wir sichern Sie ab – sowohl von innen als auch von außen. Unsere 24/7 MXDR-Lösung schützt Sie rund um die Uhr, während unser Expertenteam Cyber-Bedrohungen schnell erkennt und Risiken eindämmt.

Wir sichern Sie ab – sowohl von innen als auch von außen. Unsere 24/7 MXDR-Lösung schützt Sie rund um die Uhr, während unser Expertenteam Cyber-Bedrohungen schnell erkennt und Risiken eindämmt.

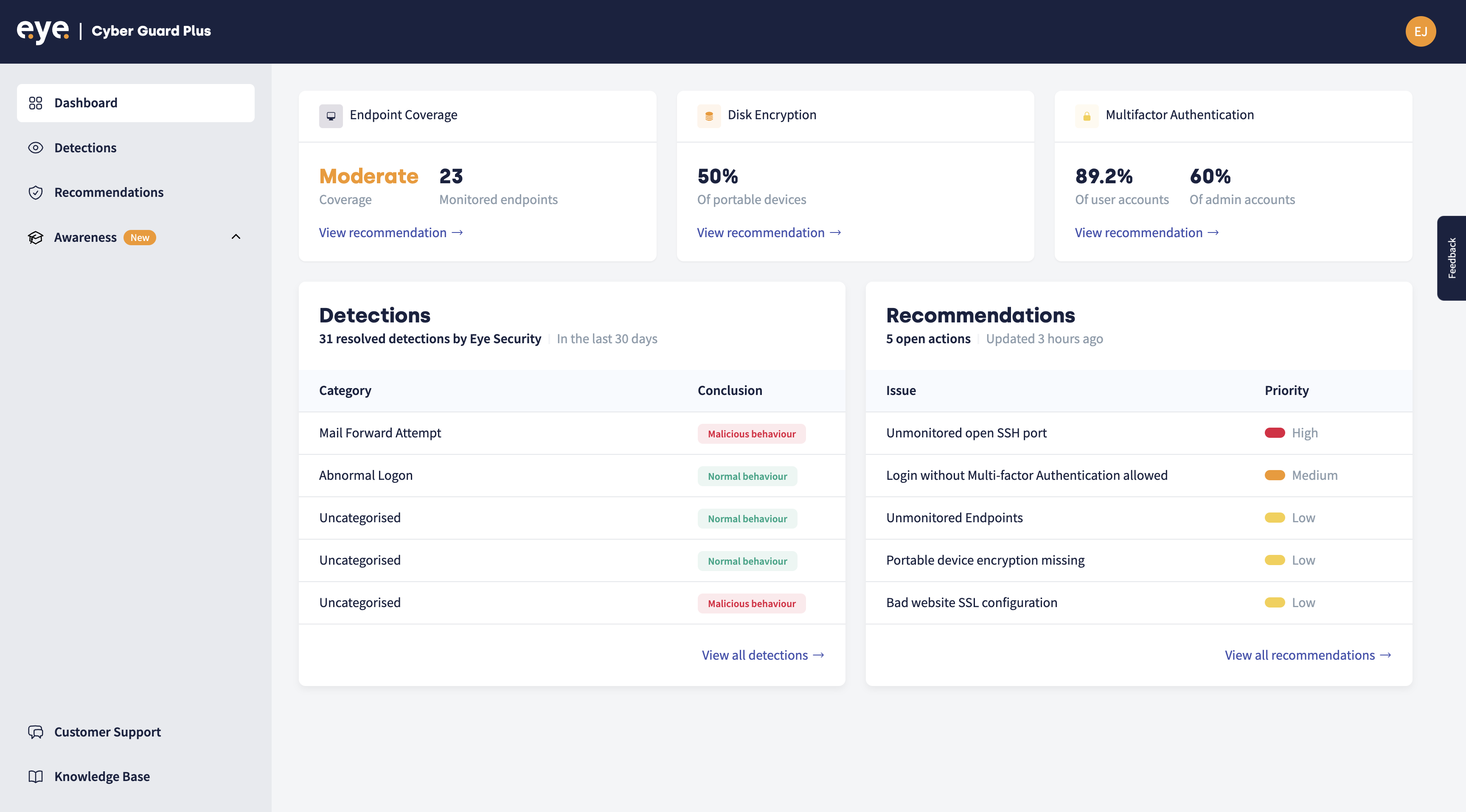

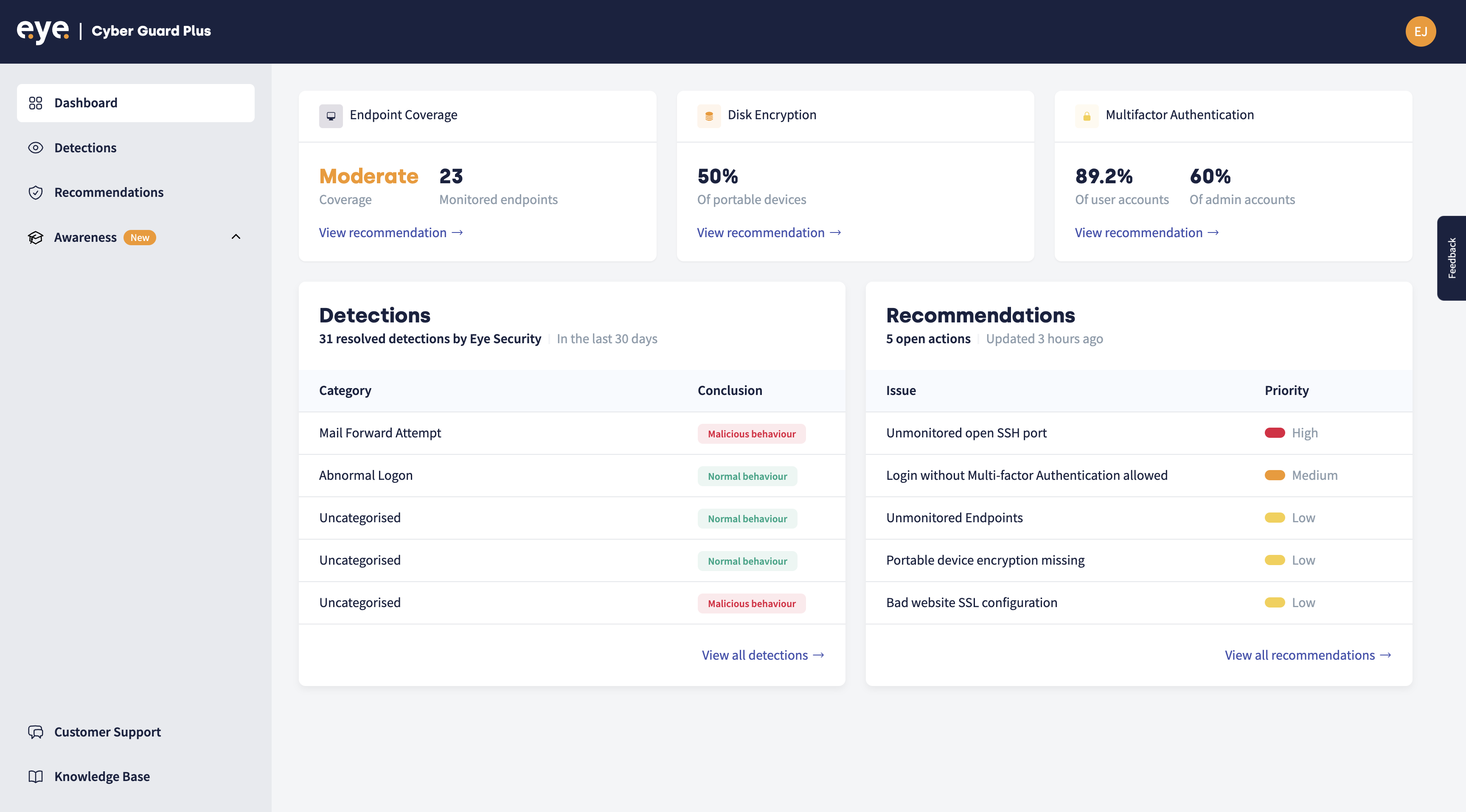

Integriertes Dashboard

Mit dem integrierten Cyber Security Dashboard haben Sie Ihre Sicherheit immer im Blick: Es bietet einen Überblick über Ihre wichtigsten Sicherheitskennzahlen, zeigt proaktive Schritte, die wir zu Ihrer Sicherheit einleiten und gibt klare Handlungsempfehlungen.

Mit dem integrierten Cyber Security Dashboard haben Sie Ihre Sicherheit immer im Blick: Es bietet einen Überblick über Ihre wichtigsten Sicherheitskennzahlen, zeigt proaktive Schritte, die wir zu Ihrer Sicherheit einleiten und gibt klare Handlungsempfehlungen.

Was ist enthalten?

State-of-the-Art und alles in Echtzeit. Wir helfen bei der Erkennung, Untersuchung und Reaktion auf Sicherheitsbedrohungen auf Endgeräten wie Computern, Laptops, Servern und Cloud-Umgebungen wie Microsoft 365.

Unser SOC ist das Nervensystem Ihrer Cybersicherheit. Ihr 24/7 Sicherheitsteam setzt sich aus nachrichtendienstlich geschulten Experten zusammen und überwacht Bedrohungen und Vorfälle, reagiert darauf und entschärft sie. Wir sind ein erweiterter Teil Ihres Teams.

EAST ist unsere moderne Cybersicherheitslösung zur Bekämpfung des Spoofing (= Fälschens) von Microsoft-Anmeldeseiten. Bei jeder Anmeldung hilft es dem Benutzer, visuell zwischen legitimen und bösartigen Seiten zu unterscheiden.

Unsere Experten nutzen State-of-the-Art Technik, um Ihre Sicherheit so engmaschig wie möglich zu gewährleisten. Wir scannen potenzielle Angriffspunkte kontinuierlich und kontaktieren Sie bei Unregelmäßigkeiten, um diese gemeinsam zu beheben.

Unsere Threat Intelligence-Analysten überwachen Ihre Systeme ständig auf kritische Schwachstellen. Wir bieten umfassende Unterstützung, Einblicke und Empfehlungen, bevor Hacker diese ausnutzen können.

Auch außerhalb der Geschäftszeiten sind unsere Experten für Sie da. MXDR beinhaltet direkten Support durch das IR-Team von Eye Security – rund um die Uhr erreichbar per Telefon, E-Mail oder vor Ort.

Unser intuitives Portal bietet einen Überblick über die Endpunkt- und MFA-Abdeckung und gibt Ihnen leicht umsetzbare Maßnahmen an die Hand, mit denen Sie Ihre Cyber-Resilienz verbessern können.

Wir unterstützen Sie mit jährlichen Kundenreviews, umfassenden Cyber-Risikobewertungen und bieten einen Helpdesk für alle sicherheitsrelevanten Fragen und Ratschläge. Unsere Spezialisten helfen Ihnen bei der Governance und Compliance.

Innerhalb eines Tages loslegen.

Sie wollen mehr erfahren?

Sind Sie bereit loszulegen?

Sehen Sie, wie erschwinglich umfassender Cyber-Schutz für Sie sein kann.