Last updated: 30. Juli um 00:00 CEST

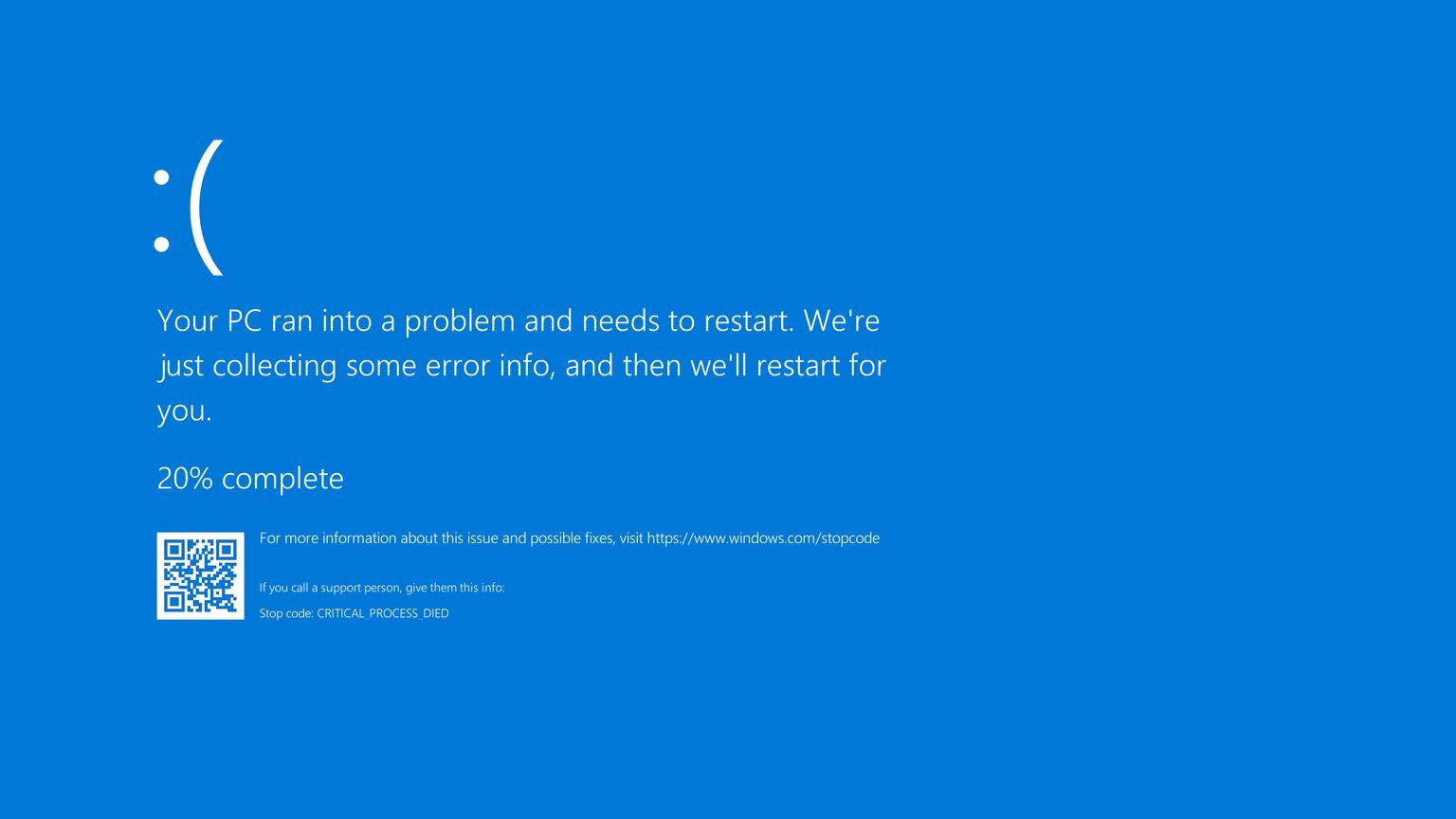

In diesem Blog stellen wir Echtzeit-Updates zum Problem des "Blue Screen of Death" (BSOD) bereit, das durch das jüngste CrowdStrike Falcon-Update am 19. Juli 2024 verursacht wurde.

Dieser Blogpost wird nicht mehr aktualisiert.

Wichtiges Update: CrowdStrike hat Phishing-Angriffe auf Kunden und Kontakte festgestellt, bei denen sich Angreifer als Mitarbeiter des CrowdStrike-Supports ausgeben und unaufgefordert Hilfe anbieten. Diese Nachrichten sind betrügerisch; der CrowdStrike-Support wird sich niemals proaktiv ohne vorherigen Kontakt melden.

Zusammenfassung

CrowdStrike hat Kenntnis von Berichten über Abstürze auf Windows-Hosts im Zusammenhang mit Falcon Sensor.

- Link zu CrowdStrike's offiziellem Statement.

- Link to CrowdStrike's blog with technical details (EN)

- Link to CrowdStrike's remediation and guidance hub (EN)

- Technical Details

- Recovery Options

- Official Statement

- Preliminary Post Incident Review

Details

Die Symptome umfassen Windows-Hosts, bei denen ein Blue Screen (BSOD) im Zusammenhang mit dem Falcon Sensor auftritt.

CrowdStrike Engineering hat ein Update zur Bereitstellung von Inhalten identifiziert, das mit diesem Problem in Zusammenhang steht und um 4:09 Uhr UTC veröffentlicht wurde, und diese Änderungen rückgängig gemacht. Infolgedessen sollten Hosts, die nach 5:27 Uhr UTC hochgefahren wurden, keine Probleme mehr haben.

Mac- oder Linux-basierte Hosts sind von diesem Problem nicht betroffen.

Aktuelle Maßnahmen

Deinstallieren Sie CrowdStrike nicht und führen Sie die folgenden Schritte nicht aus, wenn auf Ihren Systemen derzeit keine Probleme auftreten.

CrowdStrike hat ein Video veröffentlicht, das Sie durch den manuellen Wiederherstellungsprozess für die Wiederherstellung einzelner Hosts führt:

Für die Wiederherstellung einer großen Anzahl von Hosts gibt es Optionen zur Erstellung bootfähiger Medien, mit denen die betreffenden Systeme repariert werden können. Einzelheiten hierzu finden Sie im CrowdStrike Remediation and Guidance Hub unter „How Do I Remediate Impacted Hosts“. Diese Seite enthält auch Informationen über den Umgang mit BitLocker-verschlüsselten Hosts.

Es ist auch eine automatisierte Lösung verfügbar. Diese Lösung nutzt die in Falcon integrierte Quarantänefunktion, die die problematische Channel-Datei entfernt, bevor die Datei auf den betroffenen Hosts einen Systemabsturz verursacht. Sie ist nur auf betroffene Hosts anwendbar, die eine Netzwerkverbindung zur CrowdStrike-Cloud herstellen können. Eye-Kunden, die diese Option aktivieren oder erkunden möchten, können sich an unseren Support Desk wenden.

Schritte, die Sie befolgen sollten, wenn Sie in einer Reboot-Schleife mit einem Blue Screen feststecken

Update: Wir haben zunächst empfohlen, im abgesicherten Modus zu booten (gemäß der offiziellen CrowdStrike-Empfehlung), aber viele Kunden haben von Problemen beim Booten im abgesicherten Modus berichtet. Die folgenden Schritte sollten universell funktionieren, auch wenn das System nicht über ein lokales Admin-Konto verfügt und keine Internetverbindung besteht.

- Lassen Sie das System dreimal hochfahren und abstürzen, dann erscheint ein Menü.

- Klicken Sie auf Troubleshoot / Problembehebung

- Klicken Sie auf Advanced Options / Erweiterte Optionen

- Klicken Sie auf Command Prompt / Eingabeaufforderung

- Wenn Ihr System mit BitLocker geschützt ist, müssen Sie Ihren BitLocker-Wiederherstellungsschlüssel eingeben

- Wenn BitLocker über Intune verwaltet wird, finden Sie dies unter https://myaccount.microsoft.com unter "Geräte". Achten Sie darauf, dass der Hostname des Geräts und die Schlüssel-ID übereinstimmen

- Andernfalls fragen Sie Ihren lokalen IT-Administrator nach dem BitLocker-Wiederherstellungsschlüssel.

- Geben Sie im Eingabeaufforderungsfenster die folgenden Befehle ein, gefolgt von der Eingabetaste.

- Warnung: Die Eingabeaufforderung startet auf Laufwerk X:\. Bitte vergessen Sie nicht, auf c:\ zu wechseln, indem Sie diese Befehle genau eingeben. Wenn das Laufwerk C:\ nicht verfügbar ist, berichten einige Benutzer, dass sie die Laufwerkseinstellungen in den BIOS settings (EN) von RAID auf AHCI ändern müssen:

- c:

- cd windows

- cd system32

- cd drivers

- cd crowdstrike

- del C-00000291*

- exit

- Klicken Sie auf "Weiter" um zu Windows zu gelangen.

Schritte für Public Clouds oder ähnliche Umgebungen einschließlich virtueller Maschinen

Option 1:

- Trennen Sie das Betriebssystem-Laufwerk (System Disk Volume) von dem betroffenen virtuellen Server.

- Erstellen Sie einen Snapshot oder ein Backup des Datenträgers, bevor Sie fortfahren, um unbeabsichtigte Änderungen zu vermeiden.

- Binden Sie das Volume an einen neuen virtuellen Server an bzw. mounten Sie es

- Navigieren Sie zum Verzeichnis C:\Windows\System32\drivers\CrowdStrike

- Suchen Sie die Datei mit der Bezeichnung "C-00000291*.sys" und löschen Sie sie.

- Trennen Sie das Volume vom neuen virtuellen Server

- Verbinden Sie das Systemlaufwerk wieder mit dem betroffenen virtuellen Server

- Zurücksetzen auf einen Snapshot vor 0409 UTC.

Schritte zur Reparatur von VMs über den Cloud-Anbieter

Falls die oben genannten Schritte bei der Lösung der Probleme nicht helfen, sind dies die Schritte, die von den drei größten Cloud-Anbietern zur Lösung des Problems bei virtuellen Maschinen auf ihrer Plattform bereitgestellt werden.

AWS

https://aka.ms/CSfalcon-VMRecoveryOptions (EN)

Googlehttps://status.cloud.google.com/incidents/DK3LfKowzJPpZq4Q9YqP (EN)

Wiederherstellung ohne einen BitLocker-Recovery Key

CrowdStrike hat hier eine Möglichkeit beschrieben, dieses Problem zu umgehen. Beachten Sie, dass dafür nach wie vor Anmeldedaten mit lokalen Administratorrechten erforderlich sind. Die Schritte sind unten aufgeführt; für diejenigen, die Zugang zum CrowdStrike-Supportportal haben, empfehlen wir, dort nach den neuesten Informationen zu suchen.

Durchlaufen Sie den Blue-Screen-Fehler (wenn der Host weiterhin abstürzt), bis Sie den Wiederherstellungsbildschirm erreichen. Führen Sie die folgenden Schritte aus:

-

Gehen Sie zu Trouble Shooting/Problembehandlung > Advanced Options/Erweiterte Optionen > Startup Settings/Starteinstellungen

-

Klicken Sie Restart / Neustart

-

Übergehen Sie die erste Aufforderung zur Eingabe des Bitlocker-Wiederherstellungsschlüssels durch Drücken von Esc

-

Überspringen Sie die zweite Aufforderung zur Eingabe des Bitlocker-Wiederherstellungsschlüssels, indem Sie unten rechts "Skip this drive / Dieses Laufwerk überspringen" auswählen

-

Gehen Sie zu Troubleshoot/Problembehandlung > Advanced Options/Erweiterte Optionen > Command Prompt/Eingabeaufforderung

-

Geben Sie bcdedit /set {default} safeboot minimal ein und bestätigen mit Enter/Eingabe

-

Schließen Sie das Fenster der Eingabeaufforderung, indem Sie auf das X oben rechts klicken. Damit kehren Sie zum blauen Bildschirm zurück (WinRE-Hauptmenü)

-

Continue/Fortsetzen wählen.

Ihr PC wird nun neu gestartet; dies kann 2-3 Mal geschehen. Ihr PC sollte nun im abgesicherten Modus starten.

-

Wählen Sie Anderer Benutzer auf Ihrem Bildschirm unten links aus

-

Auf dem Anmeldeschirm: Melden Sie sich mit Ihren lokalen Admin-Zugansdaten an (normale Zugangsdaten)

NOTE: Bei 'managed devices' müssen Sie sich möglicherweise an Ihren IT-Helpdesk wenden, um Zugang zu den Admin-Anmeldedaten zu erhalten. -

Wählen Sie als nächstes Anmelden

-

Öffnen Sie den Windows Explorer und navigieren Sie zu C:\Windows\System32\drivers\Crowdstrike

-

Löschen Sie die Datei mit dem Dateinamen C-00000291*. sys

-

Öffnen Sie die Eingabeaufforderung (als Administrator)

-

Geben Sie bcdedit /deletevalue {default} safeboot ein und bestätigen Sie mit Eingabe

-

Starten sie anschließend nochmal neu und überprüfen Sie das System auf normales verhalten

Frequently Asked Questions

Gefährdet das Befolgen dieser Schritte meine Sicherheit??

Nein. Nachdem Sie die oben genannten Schritte ausgeführt haben, nimmt CrowdStrike den normalen Betrieb des Systems wieder auf und Ihre Systeme sind weiterhin geschützt.

Ist ein Cyberangriff der Auslöser??

CrowdStrike hat Fehler in einer Inhalts-Aktualisierung als Ursache für das problematische Update identifiziert. Es gibt keine Anzeichen dafür, dass dies auf einen Cyberangriff zurückzuführen ist.

Muss ich CrowdStrike deinstallieren?

Wenn Ihre Systeme hochgefahren und (wieder) online sind, brauchen Sie CrowdStrike nicht zu deinstallieren.

In den ersten Stunden des Vorfalls haben wir es unseren Kunden vorübergehend ermöglicht, CrowdStrike zu deinstallieren, indem wir den Deinstallationsschutz deaktiviert haben. Inzwischen wurde der Schutz wieder aktiviert, da CrowdStrike das Update, das die Probleme verursacht, nicht mehr zur Verfügung stellt. Die Deinstallation von CrowdStrike wird zum jetzigen Zeitpunkt nicht empfohlen, da bereits eine Lösung für das Problem zur Verfügung steht und Ihre Systeme dadurch gefährdet werden.

Gibt es noch andere Lösungen??

Wir haben von Benutzern gehört, die eine PXE-Boot-basierte Lösung anwenden [1], [2]. Dies kann eine effektive Lösung sein, wenn Sie eine große Anzahl von betroffenen Systemen haben. Beachten Sie, dass diese Lösungen experimentell und kompliziert sind und viele Voraussetzungen erfüllen müssen (z. B. müssen sich die Hosts in einem Netzwerk mit einem PXE-Server befinden). Die meisten kleineren Unternehmen werden wahrscheinlich die manuellen Lösungen als effektiver empfinden.

Andere berichteten, dass ein System nach einem 15-maligen Neustart wiederhergestellt werden kann [3]. Es ist nicht bekannt, ob die CrowdStrike-Software nach der Durchführung dieser Schritte noch funktioniert, da dies möglicherweise das vollständige Laden der Treiber verhindert.

Schließlich hat Microsoft ein USB-Wiederherstellungstool veröffentlicht, [4] das IT-Administratoren hilft, den Reparaturprozess zu beschleunigen.

Ich habe die Datei immer noch auf meinem System, hat das Auswirkungen?

- Channel file "C-00000291*.sys" mit Zeitstempel 0527 UTC oder später ist die korrigierte Version.

- Channel file "C-00000291*.sys" mit Zeitstempel 0409 UTC ist die defekte Version.

Wie konnte das passieren?

Internationale Berichterstattung in der Presse

- Die Welt | Flughäfen, Dax-Unternehmen, Krankenhäuser – Das ist der Fehler, der die Welt lahm legt

- Reuters

- BBC | Mass outage affects airlines, media and banks

- The Guardian | Banks, airlines and media outlets hit by global outage linked to Windows PCs

- Het Financieele Dagblad (Dutch) - with comments from our CEO Job Kuijpers | Kwetsbaarheid IT-beveiliging onder vergrootglas na wereldwijde storing

- NPO Radio 1 (Dutch) - with our Chief Hacker Vaisha Bernard - Welke lessen kunnen we trekken uit de computerstoring van CrowdStrike

Latest Updates

- 2024-07-19 05:30 UTC | Tech Alert Published.

- 2024-07-19 06:30 UTC | Updated and added workaround details.

- 2024-07-19 07:08 UTC | CrowdStrike Engineering has identified a content deployment related to this issue and reverted those changes.

- 2024-07-19 07:32 UTC | Added PR coverage

- 2024-07-19 07:45 UTC | Added fix for people using Windows systems that are stuck in a reboot loop

- 2024-07-19 08:06 UTC | Added the advice not to uninstall CrowdStrike at this point as a fix is available.

- 2024-07-19 08:35 UTC | Slightly updated the fix steps

- 2024-07-19 09:07 UTC | Added answers to common questions

- 2024-07-19 09:33 UTC | Added steps to follow for public cloud virtual machines

- 2024-07-19 09:46 UTC | Added steps to follow for Azure

- 2024-07-19 10:34 UTC | Added answers to FAQ

- 2024-07-19 11:07 UTC | Added steps for Virtual Machines per cloud provider

- 2024-07-20 07:58 UTC | Added link to CrowdStrike blogpost with technical details

- 2024-07-20 09:56 UTC | Added FAQ entry about PXE options

- 2024-07-20 11:48 UTC | Added 15 reboot option to FAQ

- 2024-07-20 14:58 UTC | Added FAQ entry about recovery without BitLocker keys

- 2024-07-21 09:56 UTC | Added USB Repair tool, updated cloud repair links

- 2024-07-21 12:21 UTC | Added link to CrowdStrike's remediation and guidance hub

- 2024-07-23 08:02 UTC | Added Youtube video, linked to Remediation Hub contect, clarified some topics

- 2024-07-23 19:02 UTC | Added details about automated remediation

- 2024-07-23 06:38 UTC | Added information about the Preliminary Post Incident Review

- 2024-07-30 00:00 UTC | Incident scaled down, live blog archived