Blogs.

In unseren Blogs finden Sie die neuesten Informationen zur Cybersicherheit.

Gemeinsam das Cyberrisiko für Ihre Kunden beseitigen

Partnerschaftliches Geschäftsmodell In der relativ kurzen Zeit unseres...

Die 5 größten Cyber-Bedrohungen für Industrieunternehmen im Jahr 2025

Cyberangriffe können für Hersteller schwerwiegende Folgen haben. Sie können...

8Base-Ransomware-Angriff: Schlüssel und Dateien wiederherstellen

Das Incident-Response-Team von Eye Security wurde neulich beauftragt, einen...

$750K Lösegeldforderung: So half Eye Security einem Hersteller

Stellen Sie sich Folgendes vor: In einer Produktionshalle bricht das Chaos aus....

So infizieren Bedrohungsakteure lokale Windows-Hosts über OneDrive

Die Vertrauenswürdigkeit der Microsoft-Cloud-Anwendungen hat zwangsläufig zu...

Sneaky 2FA: Mit dieser KQL-Abfrage bleiben Sie der Bedrohung einen Schritt voraus

Bei Eye Security suchen wir ständig nach neuen Bedrohungen und...

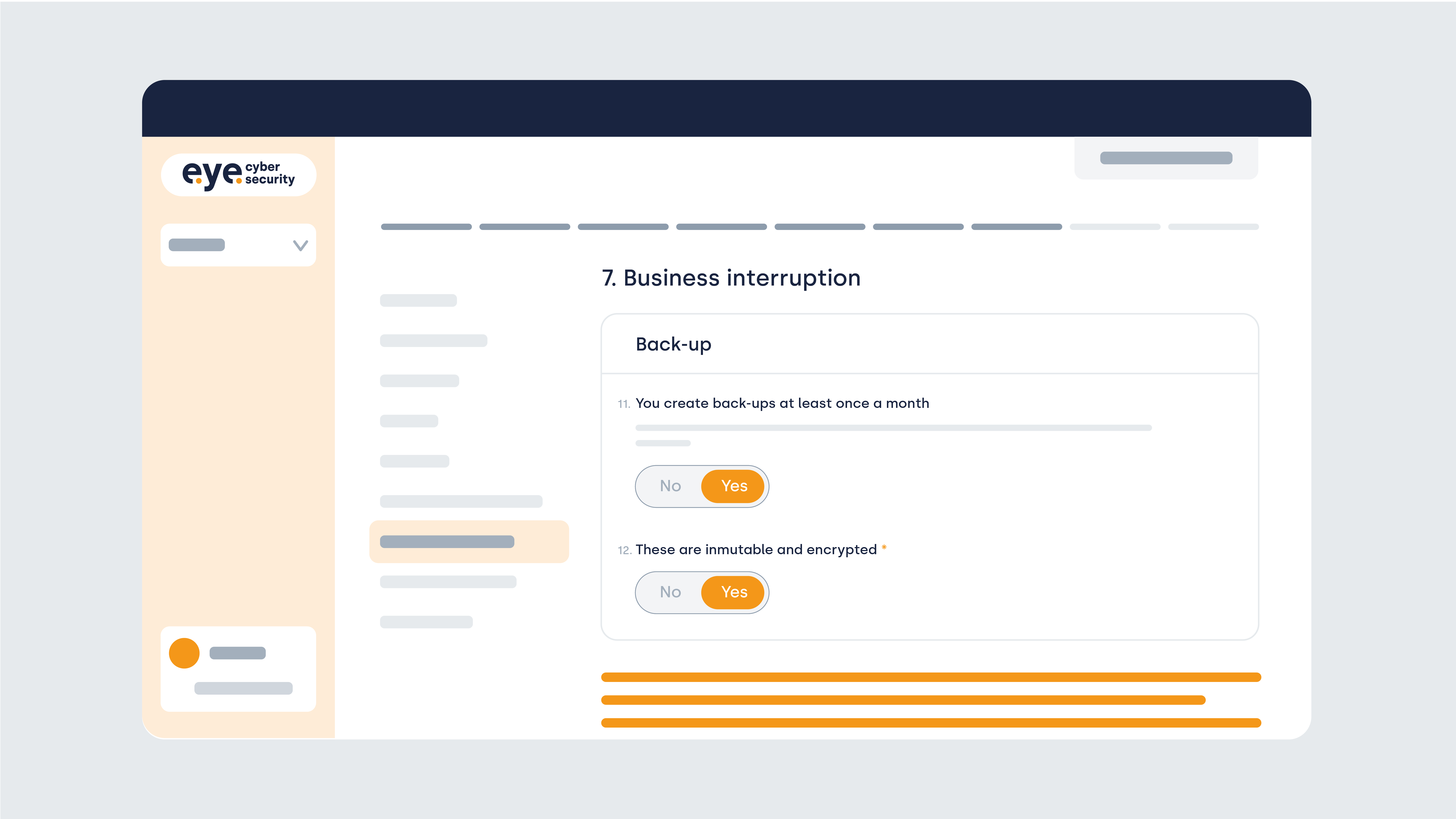

Schutz vor Ransomware: Checkliste, präventive Maßnahmen und Notfallplan

Etwa 60 % aller Unternehmen sind von Ransomware betroffen. Bei etwa 31 % davon...

Ransomware: Bedrohungen, Prävention und Schutzmaßnahmen

Ransomware ist eine der berüchtigtsten Arten von Cyberkriminalität. Die...

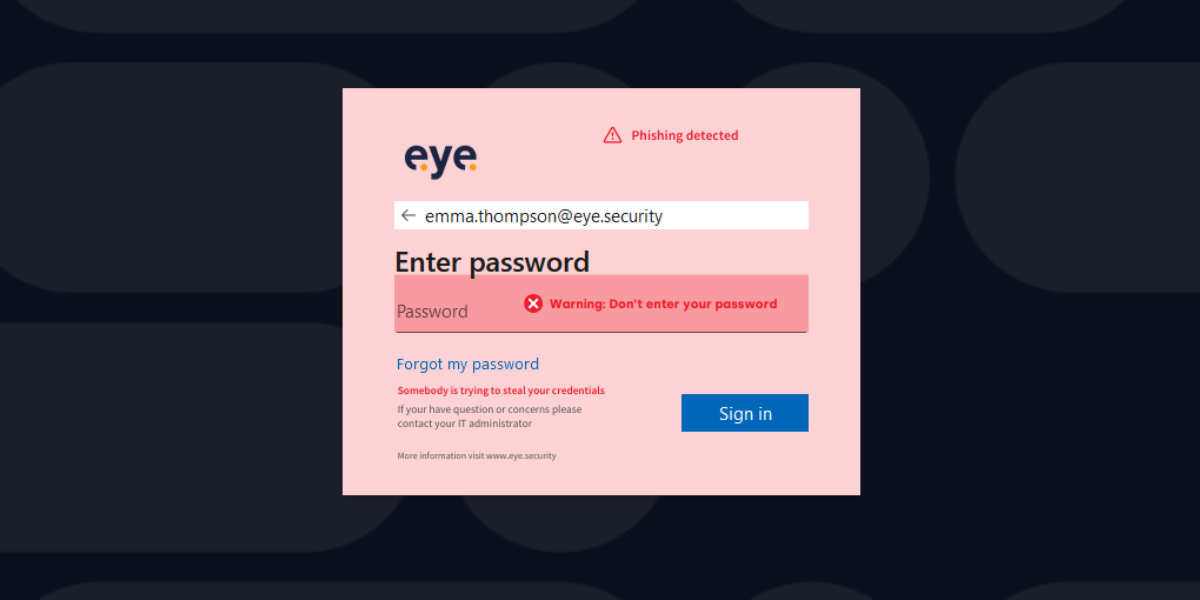

Anmeldedaten gestohlen? Kostenloses Anti-Phishing-Tool für Microsoft 365

Das Phishing von Anmeldedaten ist eine ständige Bedrohung. Und Microsoft 365?...

Die ISO 27001-Zertifizierung: So erfüllt Ihr Unternehmen die Anforderungen

ISO 27001steht für ISO/IEC 27001 und ist ein international anerkannter...

KI und Cybersicherheit im Unternehmen: Risiken und Empfehlungen

Der Einsatz von künstlicher Intelligenz (KI), insbesondere des maschinellen...